在數(shù)字化浪潮席卷全球的今天,計(jì)算機(jī)網(wǎng)絡(luò)已成為社會(huì)運(yùn)轉(zhuǎn)和經(jīng)濟(jì)發(fā)展不可或缺的基礎(chǔ)設(shè)施。其開放性、互聯(lián)性也帶來了前所未有的安全風(fēng)險(xiǎn)。從個(gè)人隱私泄露到企業(yè)數(shù)據(jù)資產(chǎn)被竊,再到國(guó)家關(guān)鍵信息基礎(chǔ)設(shè)施遭受攻擊,網(wǎng)絡(luò)安全威脅無處不在、無時(shí)不在。因此,構(gòu)建系統(tǒng)、高效的網(wǎng)絡(luò)安全防護(hù)體系,已成為個(gè)人、組織乃至國(guó)家的核心關(guān)切。本文將全方位梳理當(dāng)前主流的計(jì)算機(jī)網(wǎng)絡(luò)安全技術(shù),剖析其原理與應(yīng)用,旨在描繪一幅清晰的網(wǎng)絡(luò)空間安全防御圖景。

一、邊界防護(hù):網(wǎng)絡(luò)安全的第一道閘門

邊界防護(hù)技術(shù)旨在控制網(wǎng)絡(luò)內(nèi)外的數(shù)據(jù)流動(dòng),是傳統(tǒng)安全體系的基石。

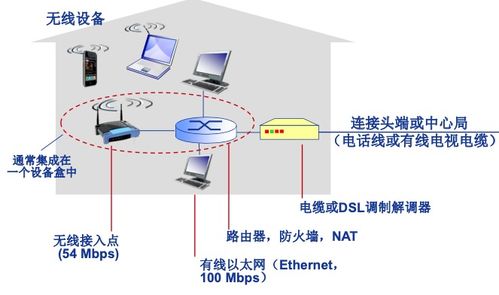

- 防火墻(Firewall):作為最經(jīng)典的安全設(shè)備,防火墻依據(jù)預(yù)設(shè)的安全策略(如訪問控制列表ACL),對(duì)網(wǎng)絡(luò)之間的數(shù)據(jù)包進(jìn)行過濾,決定其“放行”或“阻止”。它像一位恪盡職守的哨兵,守護(hù)著網(wǎng)絡(luò)邊界。現(xiàn)代防火墻已從早期的包過濾、狀態(tài)檢測(cè),演進(jìn)到下一代防火墻(NGFW),集成了應(yīng)用識(shí)別、入侵防御(IPS)等多種功能。

- 入侵檢測(cè)與防御系統(tǒng)(IDS/IPS):IDS(入侵檢測(cè)系統(tǒng))扮演著“監(jiān)控?cái)z像頭”的角色,通過特征匹配、異常行為分析等技術(shù),實(shí)時(shí)監(jiān)測(cè)網(wǎng)絡(luò)或系統(tǒng)中的可疑活動(dòng)并發(fā)出警報(bào)。IPS(入侵防御系統(tǒng))則更進(jìn)一步,在檢測(cè)到攻擊時(shí)能夠主動(dòng)采取阻斷、重置連接等措施,實(shí)現(xiàn)實(shí)時(shí)防護(hù)。

二、訪問控制與身份管理:精準(zhǔn)的權(quán)限管控

確保只有合法的用戶和設(shè)備才能訪問授權(quán)資源,是防止內(nèi)部威脅和越權(quán)訪問的關(guān)鍵。

- 身份認(rèn)證與授權(quán):從簡(jiǎn)單的“用戶名+密碼”,到動(dòng)態(tài)口令、生物識(shí)別,再到基于公鑰基礎(chǔ)設(shè)施(PKI)的數(shù)字證書,認(rèn)證技術(shù)不斷強(qiáng)化。授權(quán)則通過角色訪問控制(RBAC)、屬性訪問控制(ABAC)等模型,實(shí)現(xiàn)“最小權(quán)限原則”。

- 網(wǎng)絡(luò)訪問控制(NAC):NAC系統(tǒng)在終端設(shè)備嘗試接入網(wǎng)絡(luò)時(shí),會(huì)檢查其安全狀態(tài)(如補(bǔ)丁版本、殺毒軟件狀態(tài)),只有符合安全策略的設(shè)備才被允許接入并分配到相應(yīng)權(quán)限的網(wǎng)絡(luò)區(qū)域,有效防止“帶病”終端成為攻擊跳板。

三、加密與數(shù)據(jù)安全:信息的“隱形鎧甲”

保護(hù)數(shù)據(jù)在傳輸和存儲(chǔ)過程中的機(jī)密性與完整性,是網(wǎng)絡(luò)安全的核心目標(biāo)之一。

- 傳輸加密:SSL/TLS協(xié)議是互聯(lián)網(wǎng)上應(yīng)用最廣泛的傳輸層加密技術(shù),為HTTP(升級(jí)為HTTPS)、電子郵件等應(yīng)用提供了安全通道。IPsec協(xié)議則常用于構(gòu)建安全的虛擬專用網(wǎng)絡(luò)(VPN),在公共網(wǎng)絡(luò)上建立加密隧道,實(shí)現(xiàn)遠(yuǎn)程安全接入或站點(diǎn)間安全互聯(lián)。

- 數(shù)據(jù)加密:對(duì)靜態(tài)存儲(chǔ)的數(shù)據(jù)進(jìn)行加密,即使數(shù)據(jù)被竊取,攻擊者也無法直接讀取。全磁盤加密、數(shù)據(jù)庫加密和文件級(jí)加密是常見手段。

四、深度防御與高級(jí)威脅對(duì)抗

面對(duì)日益復(fù)雜的高級(jí)持續(xù)性威脅(APT)和零日攻擊,傳統(tǒng)防護(hù)手段已顯不足,需要更縱深、更智能的防御體系。

- 沙箱(Sandbox)與動(dòng)態(tài)分析:將可疑文件或代碼置于一個(gè)隔離的虛擬環(huán)境中運(yùn)行,觀察其行為(如是否嘗試修改系統(tǒng)文件、連接惡意地址),從而判斷其是否為惡意軟件,尤其擅長(zhǎng)檢測(cè)未知威脅。

- 威脅情報(bào)與安全分析平臺(tái)(SIEM/SOAR):安全信息與事件管理(SIEM)系統(tǒng)負(fù)責(zé)收集全網(wǎng)各類設(shè)備(防火墻、IDS、服務(wù)器等)的日志,進(jìn)行關(guān)聯(lián)分析和可視化呈現(xiàn),幫助安全人員快速發(fā)現(xiàn)攻擊線索。安全編排、自動(dòng)化與響應(yīng)(SOAR)平臺(tái)則更進(jìn)一步,能夠?qū)⒎治觥㈨憫?yīng)流程自動(dòng)化,極大提升應(yīng)急響應(yīng)效率。

- 零信任安全模型:其核心理念是“永不信任,持續(xù)驗(yàn)證”。它不再以網(wǎng)絡(luò)位置(如內(nèi)網(wǎng)/外網(wǎng))作為信任基礎(chǔ),而是要求對(duì)每一次訪問請(qǐng)求,都進(jìn)行嚴(yán)格的身份驗(yàn)證、設(shè)備健康檢查和最小權(quán)限授權(quán),實(shí)現(xiàn)動(dòng)態(tài)的、細(xì)粒度的訪問控制。

五、端點(diǎn)與云安全:防護(hù)陣地的延伸

隨著移動(dòng)辦公普及和云服務(wù)廣泛應(yīng)用,安全邊界變得模糊,防護(hù)重點(diǎn)向端點(diǎn)(終端設(shè)備)和云環(huán)境延伸。

- 端點(diǎn)檢測(cè)與響應(yīng)(EDR):部署在終端(PC、服務(wù)器等)上的安全方案,不僅提供傳統(tǒng)殺毒功能,更能記錄端點(diǎn)的詳細(xì)活動(dòng)數(shù)據(jù),支持對(duì)安全事件進(jìn)行深度調(diào)查和快速響應(yīng),是發(fā)現(xiàn)潛伏威脅的有力工具。

- 云安全:包括云服務(wù)提供商自身的安全(基礎(chǔ)設(shè)施安全、合規(guī)性)和用戶在使用云服務(wù)時(shí)需負(fù)責(zé)的安全(數(shù)據(jù)加密、身份訪問管理、安全配置)。云安全態(tài)勢(shì)管理(CSPM)等工具可幫助用戶持續(xù)監(jiān)控和修復(fù)云資源配置錯(cuò)誤導(dǎo)致的安全風(fēng)險(xiǎn)。

###

計(jì)算機(jī)網(wǎng)絡(luò)安全是一個(gè)動(dòng)態(tài)、復(fù)雜的系統(tǒng)工程,沒有一勞永逸的“銀彈”。上述主流技術(shù)各有側(cè)重,相互補(bǔ)充。一個(gè)健壯的網(wǎng)絡(luò)安全體系,必然是技術(shù)、管理和人的有機(jī)結(jié)合。它需要將邊界防護(hù)、縱深檢測(cè)、數(shù)據(jù)加密、身份管理、智能分析等多種技術(shù)分層部署、聯(lián)動(dòng)協(xié)作,形成立體化的防御縱深。完善的安全管理制度、定期的安全意識(shí)培訓(xùn)以及持續(xù)的安全運(yùn)營(yíng)(SecOps)同樣至關(guān)重要。面對(duì)不斷演進(jìn)的網(wǎng)絡(luò)威脅,只有保持技術(shù)的前瞻性、體系的協(xié)同性和響應(yīng)的敏捷性,方能在數(shù)字世界的攻防博弈中立于不敗之地。